Hamburger, a na dokładkę statyny

16 sierpnia 2010, 12:04Naukowcy z Imperial College London zaproponowali, by sieci fast foodów oferowały swoim klientom za darmo statyny - leki obniżające poziom złego cholesterolu LDL we krwi. W artykule, który ukazał się właśnie w piśmie American Journal of Cardiology, dr Darrel Francis i zespół wyliczają, że zapewniany przez nie spadek ryzyka chorób sercowo-naczyniowych równoważy wzrost zagrożenia zawałem w wyniku spożycia tłustych pokarmów.

Powstanie laserowy system komunikacji kosmicznej

27 września 2011, 11:02Odebranie na Ziemi zdjęć o wysokiej rozdzielczości wykonanych przez sondę fotografującą Marsa trwa około 90 minut. NASA chce w 2016 roku uruchomić laserowy system transmisji danych, dzięki któremu czas przesyłania zdjęć ulegnie skróceniu do kilku minut

Android pod ostrzałem

25 stycznia 2013, 10:34Popularność Androida ma, niestety, swoją cenę. Trend Micro ostrzega, że użytkownicy tego systemu są coraz bardziej narażeni na ataki cyberprzestępców. Już w bieżącym roku liczba nowych szkodliwych programów atakujących Androida może przekroczyć milion.

Na ile jesteśmy anonimowi?

15 grudnia 2014, 12:13W sieci powstała witryna, która pozwala sprawdzić, na ile unikatowe są ślady, które pozostawiamy w internecie. Dzięki Am I Unique dowiemy się ile komputerów podłączonych do sieci pozostawia identyczne ślady co nasz

DT ofiarą hakerów

1 grudnia 2016, 10:13Największy niemiecki dostawca internetu, Deutsche Telekom, prawdopodobnie padł wczoraj ofiarą ataku. W jego wyniku 900 000 ruterów i konsumentów straciło dostęp do sieci. Odłączone zostały też usługi telewizyjne i telefonii stacjonarnej

Zadebiutowała przeglądarka Microsoftu z silnikiem od Google'a

16 stycznia 2020, 13:53Microsoft udostępnił właśnie gotową najnowszą wersję swojej przeglądarki Edge. Co interesujące, wzmacnia ona pozycję Google'a i wizję internetu propagowaną przez wyszukiwarkowego giganta. W nowym Edge'u zastosowano bowiem silnik Blink, wykorzystywany w przeglądarce Chrome.

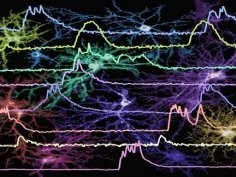

Podczas snu hipokamp uczy korę nową, czego dowiedział się za dnia

25 października 2022, 09:59Neurolog Anna Schapiro z University of Pennsylvannia i jej zespół, wykorzystując model sieci neuronowej, odkryli, że gdy w czasie snu nasz mózg wchodzi i wychodzi z fazy REM, hipokamp uczy korę nową tego, czego dowiedział się za dnia. Od dawna wiadomo, że w czasie snu zachodzą procesy uczenia się i zapamiętywania. W ciągu dnia kodujemy nowe informacje i doświadczenia, idziemy spać, a gdy się budzimy, nasza pamięć jest już w jakiś sposób zmieniona, mówi Schapiro.

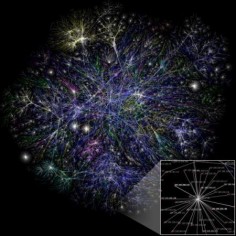

Naukowo w Internecie

21 listopada 2006, 17:05Internet stał się drugim po telewizji najważniejszym źródłem informacji naukowych. Większość surfujących nie wierzy jednak ślepo we wszystko, o czym przeczyta w Sieci.

"Halo 3" wyciekło do Sieci

24 września 2007, 15:39Długo oczekiwana gra „Halo 3” ma zadebiutować 26 września. Jednak już w tej chwili jej nielegalne kopie krążą w sieciach P2P.

Miliard podłączonych

27 stycznia 2009, 11:55Firma comScore poinformowała, że w grudniu 2008 roku liczba internautów na całym świecie przekroczyła miliard. Z Sieci korzystało 1.007.730.000 osób powyżej 15. roku życia.